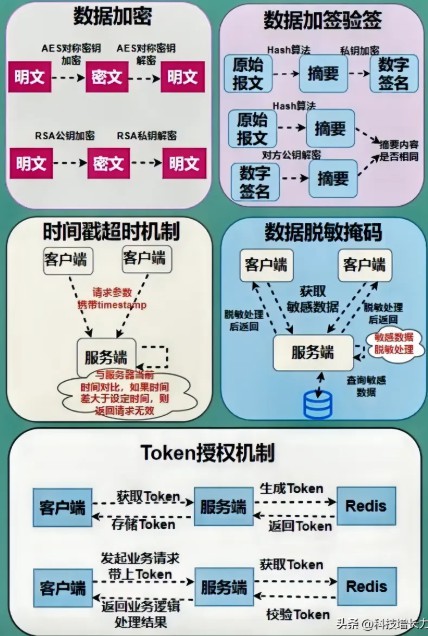

一、数据加密@b@@b@ 1. AES对称密钥加密解密@b@ @b@ • 明文通过AES对称密钥加密成密文。@b@ @b@ • 密文通过AES对称密钥解密成明文。@b@ @b@ 2. RSA公私钥加密解密@b@ @b@ • 明文通过RSA公钥加密成密文。@b@ @b@ • 密文通过RSA私钥解密成明文。@b@@b@二、数据加签验签@b@@b@ 1. Hash算法签名@b@ @b@ • 原始报文通过Hash算法生成摘要。@b@ @b@ • 摘要通过私钥加密生成数字签名。@b@ @b@ • 数字签名和原始报文一起发送给对方。@b@ @b@ • 对方通过公钥解密数字签名得到摘要,再通过Hash算法对原始报文生成摘要,对比两个摘要是否相同来验证签名。@b@@b@三、时间戳超时机制@b@@b@ 1. 客户端@b@ @b@ • 客户端请求参数时携带时间戳(timestamp)。@b@ @b@ 2. 服务端@b@ @b@ • 服务端接收到请求后,与服务器当前时间对比,如果时间差大于设定时间,则返回请求无效。@b@@b@四、数据脱敏掩码@b@@b@ 1. 客户端@b@ @b@ • 客户端获取敏感数据,进行脱敏处理后返回。@b@ @b@ 2. 服务端@b@ @b@ • 服务端查询敏感数据,进行脱敏处理后返回。@b@@b@五、Token授权机制@b@@b@ 1. 客户端@b@ @b@ • 客户端向服务端请求获取Token。@b@ @b@ • 客户端存储Token。@b@ @b@ • 客户端发起业务请求时带上Token。@b@ @b@ • 客户端收到业务逻辑处理结果。@b@ @b@ 2. 服务端@b@ @b@ • 服务端生成Token并存储在Redis中。@b@ @b@ • 服务端返回Token给客户端。@b@ @b@ • 服务端收到业务请求时,从Redis中获取Token进行校验。@b@ @b@ 这个接口安全设计方案通过多种机制确保数据在传输和处理过程中的安全性,包括数据加密、数据签名验证、时间戳验证、数据脱敏和Token授权等。